أطلق المتسللون برنامجًا ضارًا جديدًا يستنزف الحسابات المصرفية، أطلق عليه اسم “Brokewell”، ويحذر الباحثون الأمنيون من أنه يستهدف مستخدمي Android.

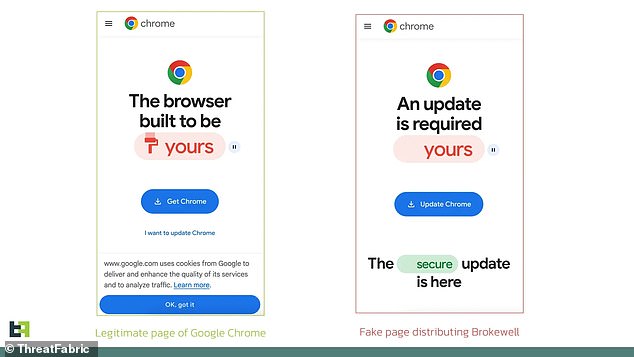

يظهر حصان طروادة Brokewell حاليًا كتحديث لمتصفح Google Chrome لنظام التشغيل Android، وفي بعض الأحيان ينتحل صفة إعلانات Google للحصول على التحديثات.

والأسوأ من ذلك، وفقًا للتقرير الأمني للفريق، يبدو أن Brokewell “في مرحلة التطوير النشط، مع إضافة أوامر جديدة يوميًا تقريبًا”.

تتضمن مجموعة البرامج الضارة أيضًا مجموعة من أدوات “برامج التجسس” القادرة على المراقبة السرية والتحكم عن بعد في الجهاز المحمول الخاص بمستخدم Android.

وحذر الباحثون الأمنيون من أنه “يمكنه جمع معلومات حول الجهاز، وسجل المكالمات، وتحديد الموقع الجغرافي، وتسجيل الصوت”.

أطلق المتسللون برنامجًا ضارًا جديدًا يستنزف الحسابات المصرفية، يُطلق عليه اسم “Brokewell”، ويحذر الباحثون الأمنيون من أنه يستهدف مستخدمي Android

يتظاهر Brokewell حاليًا بأنه تحديث لمتصفح Google Chrome لنظام التشغيل Android، وفي بعض الأحيان ينتحل شخصية إعلانات Google للحصول على التحديثات (على سبيل المثال أعلاه)، وفقًا لأحدث النصائح من الباحثين الأمنيين في ThreatFabric

حدد باحثو الأمن السيبراني في شركة ThreatFabric لأول مرة Brokewell عبر إعلانات تحديث Google Chrome المزيفة للقراصنة، لكن “تحليلهم بأثر رجعي” اكتشف حملات قرصنة سابقة باستخدام البرامج الضارة.

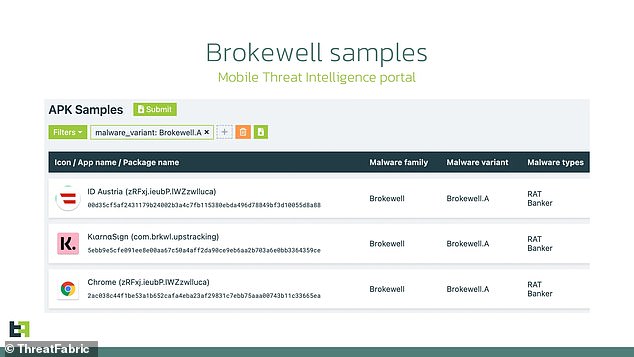

وكتبوا أن “عائلة البرامج الضارة غير المرئية هذه والتي تتمتع بمجموعة واسعة من الإمكانات، استهدفت أيضًا Klarna، وهو تطبيق مالي شهير يقوم على مبدأ “اشتر الآن، وادفع لاحقًا”، وID Austria، التطبيق المالي الشهير”. خدمة المصادقة الرقمية الرسمية التي أنشأتها الحكومة الوطنية النمساوية.

وفقًا لـ ThreatFabric، تستخدم Brokewell أسلوبين شائعين بشكل متزايد مع البرامج الضارة المماثلة للخدمات المصرفية عبر الهاتف المحمول والتي تقوم بالسطو عبر الإنترنت.

يستخدم أولاً “هجمات التراكب”، التي تنشئ شاشة زائفة فوق التطبيق المصرفي المستهدف، لسرقة بيانات اعتماد تسجيل الدخول الخاصة بالمستخدم بينما يكتبها المستخدم الحقيقي بنفسه.

بعد ذلك، يقوم Brokewell فعليًا بسرقة “ملفات تعريف الارتباط للجلسة” التي يستخدمها التطبيق المصرفي، حتى يتمكن المتسلل من تجاوز الإجراءات الأمنية مثل المصادقة الثنائية لاحقًا.

ملفات تعريف الارتباط الخاصة بالجلسة هي ملفات تعريف ارتباط مؤقتة يتم مسحها من الجهاز بمجرد قيام المستخدم بإغلاق المتصفح.

ومن خلال سرقتها، يمكن للمتسللين وضعها في جلسات ويب جديدة وانتحال شخصية المستخدمين الأصليين دون الحاجة إلى إثبات هويتهم.

جميع أدوات القرصنة الجديدة المتطورة من Brokewell، وفقًا للباحثين، ستزيد من احتمالية أن يقوم المتسللون الآخرون قريبًا بدمج قدرتها على تجاوز الإجراءات الأمنية على أجهزة Android التي تعمل بنظام Android 13 أو أعلى. أعلاه، الأهداف المعروفة لبروكويل الآن

يستضيف المتسللون بوقاحة مستودعًا لشفراتهم البرمجية، تحت اسم “Brokewell Cyber Labs” واسم المؤلف “Baron Samedit”. الاسم هو تورية على البارون ساميدي، وهو شخصية في ثقافة الفودو الهايتية اشتهرت من خلال شرير جيمس بوند في فيلم 1973 Live and Let Die.

وحذر موقع ThreatFabric في تقريره من أنه “بعد سرقة بيانات الاعتماد، يمكن للمهاجمين بدء هجوم الاستيلاء على الجهاز باستخدام قدرات التحكم عن بعد”.

ووجدوا أن “البرامج الضارة تقوم ببث الشاشة وتزود الممثل (أي المتسلل) بمجموعة من الإجراءات التي يمكن تنفيذها على الجهاز الذي يتم التحكم فيه، مثل اللمسات والتمرير السريع والنقرات على عناصر محددة”.

جميع أدوات القرصنة الجديدة المتطورة من Brokewell، وفقًا للباحثين، ستزيد من احتمالية قيام المتسللين الآخرين بدمج قدرتها على تجاوز الإجراءات الأمنية الموجودة حاليًا على أجهزة Android التي تعمل بنظام Android 13 أو أعلى.

وقال الباحثون: “خلال بحثنا، اكتشفنا برنامجًا ضارًا آخر (برنامج ضار يفتح البوابات لحمولات البرامج الضارة المستقبلية) يتجاوز قيود Android 13+”.

وأشاروا إلى أن “هذه القطارة تم تطويرها من قبل نفس الممثل (الممثلين) وتم إتاحتها للجمهور”.

قال ThreatFabric أنهم تمكنوا من تعقب بعض الخوادم التي تستخدمها البرمجيات الخبيثة وبرامج التجسس المختلطة: نقطة قيادة وتحكم (C2) لإدارة الأجهزة المصابة لضحاياها.

يستضيف المتسللون أيضًا بوقاحة مستودعًا لشفراتهم البرمجية، مكتملًا بـ “اقرأني”، تحت اسم “Brokewell Cyber Labs” واسم المؤلف “Baron Samedit”.

الاسم هو تورية على البارون ساميدي، وهو شخصية في ثقافة الفودو الهايتية التي اشتهرت من خلال شرير جيمس بوند الذي يحمل نفس الاسم في فيلم عام 1973 عش ودع الموت.

اترك ردك